Module 110 - Analyser et représenter des données avec des outils

Bonnes pratiques et fiabilité

partie 1

De quoi avons-nous parlé la semaine dernière ?

Temps à disposition : 5 minutes

Connectez-vous à : https://app.wooclap.com/EBFBDA

De quoi avons-nous parlé la semaine dernière ?

Objectifs du cours

Les scénarios d'attaque

Les phases d'une cyberattaque

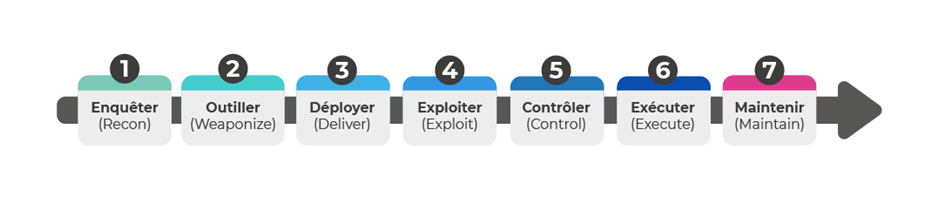

Lorsqu’un outil de monitoring est bien installé et configuré, les informaticiens peuvent créer des scénarios d’attaque. Une attaque informatique suit en général un schéma ou mode opératoire qui peut être modéliser.

Le but est d'identifier les étapes clés d'une attaque, ainsi que son cheminement.

Les scénarios d'attaque

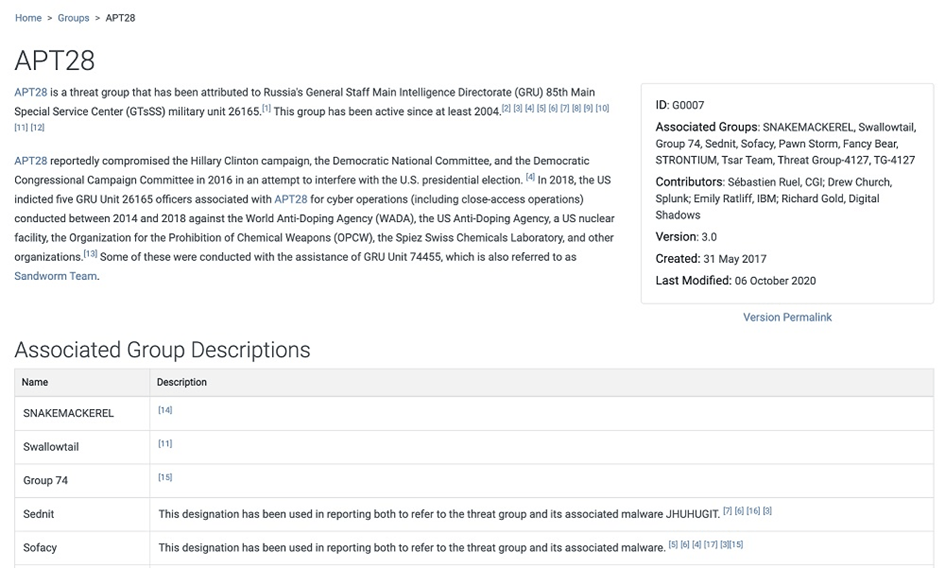

De nombreux cas d’attaque sont documentés, La liste des groupes d’attaquant connues et leur mode opératoire se trouve sur le site du MITRE.

En sélectionnant un des groupes, vous pourrez accéder à plus d'informations. Dans l'exemple ci-dessous, nous pouvons retrouver plus d'informations concernant le groupe d'attaquants APT28 comme:

- la description

- les secteurs ciblés

- les alias (noms utilisés dans les rapports de threat intelligence)

- les techniques et tactiques associées.

Les scénarios d'attaque

La matrice ATT&CK

-

Une base de connaissances concrète : Elle répertorie les tactiques et techniques réellement utilisées par les cybercriminels.

- Un langage commun (taxonomie) : Elle offre un vocabulaire standardisé qui permet aux analystes et à la communauté de la cybersécurité de communiquer efficacement.

-

Un outil de défense et d'évaluation : Elle permet d'identifier les failles de sécurité (lacunes de détection) et sert de modèle pour simuler des attaques réalistes afin de tester la robustesse d'un système informatique.

La matrice ATT&CK

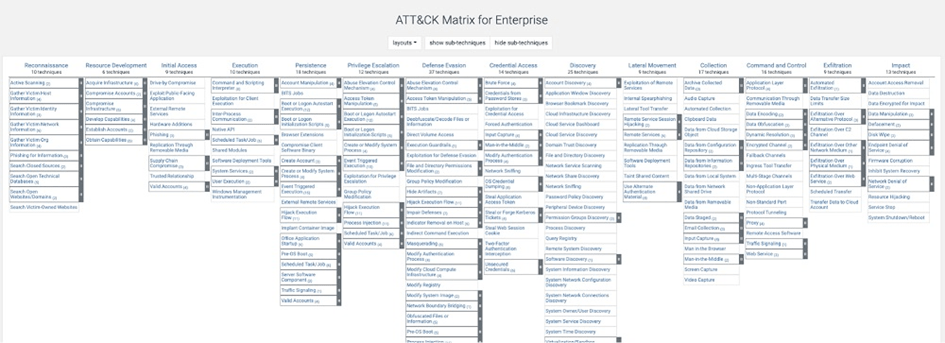

La matrice sur le site de Mitre est composée de 12 tactiques qui contiennent différentes techniques et décrivent les phases classiques d'une attaque.

La matrice ATT&CK

Tactiques

-

Définition : Elles représentent les actions progressives et les objectifs intermédiaires qu'un attaquant déploie pour atteindre son but final (extorsion, vol de données, destruction). Elles décrivent le "quoi" (ce que l'attaquant essaie de faire).

-

Exemples d'étapes : L'accès initial (TA0001), l'exécution (TA0002), l'élévation de privilèges (TA0004), les mouvements latéraux (TA0008), ou encore l'exfiltration (TA0010).

-

Caractéristique clé : Il s'agit d'une classification des modes opératoires. Ces tactiques ne suivent pas obligatoirement un ordre chronologique fixe lors d'une attaque.

La matrice ATT&CK

Techniques

-

Définition : Elles décrivent le "comment". Ce sont les méthodes concrètes et spécifiques utilisées par les attaquants pour accomplir une tactique (par exemple, créer une clé de registre pour maintenir un accès, ce qui répond à la tactique de Persistance).

-

Organisation : Toutes les techniques partageant le même but final sont regroupées sous une seule et même tactique.

-

Contexte réel : La matrice illustre chaque technique avec des exemples historiques concrets (groupes de pirates connus ou logiciels malveillants spécifiques l'ayant utilisée).

-

Utilité pour la défense : Cette précision permet aux équipes de sécurité d'ajuster finement leurs outils de surveillance et de créer des règles de détection très ciblées.

La matrice ATT&CK

La matrice ATT&CK est un outil à double usage pour:

-

La Red Team (Attaquants éthiques) : Créer des simulations d'attaques réalistes en copiant les méthodes de véritables cybercriminels.

-

La Blue Team (Équipe de défense) : Comprendre le cycle de vie des attaques pour évaluer et renforcer les défenses actuelles.

La matrice ATT&CK

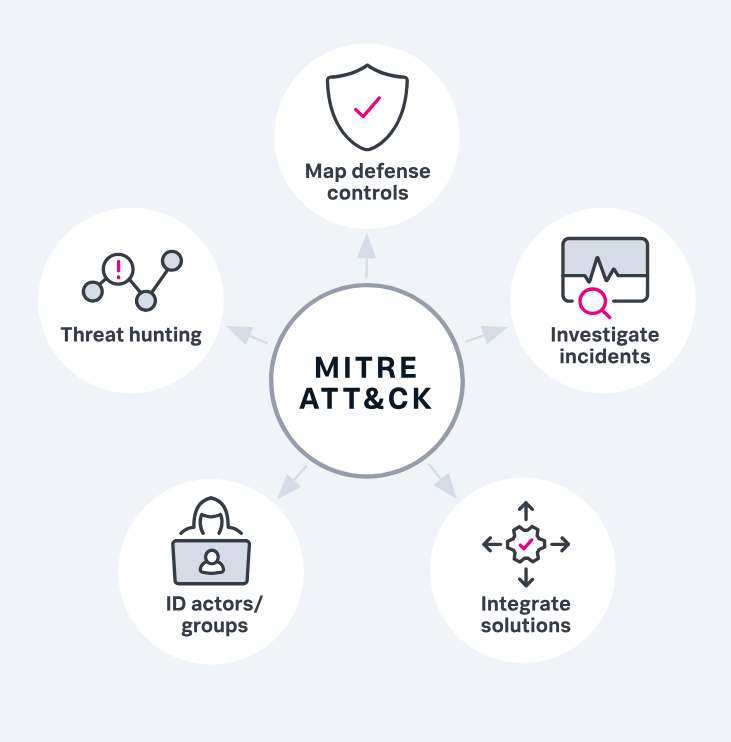

Elle agit comme un outil d'évaluation stratégique permettant de :

-

Identifier les faiblesses dans la surveillance et les risques majeurs pour l'entreprise.

-

Repérer les techniques qui manquent de prévention et nécessitent une détection prioritaire.

-

Fournir les détails techniques nécessaires pour créer des règles de surveillance ciblées et des contrôles proactifs.

Cas pratique

Effectuez le Cas pratique 9 - Matrice ATT&CK

Temps: 45 minutes

Wooflash

Répondez aux différentes questions liées à la matière enseignée

Connectez-vous à : https://app.wooflash.com/join/1G69UJX7

110-6 Bonnes pratiques et fiabilité - partie 1

By Myriam Fallet

110-6 Bonnes pratiques et fiabilité - partie 1

- 217